jak znaleźć: naciśnij „Ctrl + F” w przeglądarce i wypełnij dowolne sformułowanie w pytaniu, aby znaleźć to pytanie/odpowiedź. Jeśli pytania nie ma, znajdź je w banku pytań.

UWAGA: Jeśli masz nowe pytanie dotyczące tego testu, skomentuj pytanie i listę wielokrotnego wyboru w poniższym artykule. Będziemy aktualizować odpowiedzi dla Ciebie w jak najkrótszym czasie. Dziękuję! Naprawdę cenimy twój wkład w stronę internetową.

1. Co jest wynikiem połączenia dwóch lub więcej przełączników?

- liczba nadawanych domen jest zwiększona.

- rozmiar domeny rozgłoszeniowej jest zwiększony.*

- liczba domen kolizyjnych jest zmniejszona.

- rozmiar domeny kolizji jest zwiększony.

wyjaśnij:

gdy dwa lub więcej przełączników jest połączonych ze sobą, zwiększa się rozmiar domeny rozgłoszeniowej, a także liczba domen kolizyjnych. Liczba rozgłaszanych domen zwiększa się tylko po dodaniu routerów.

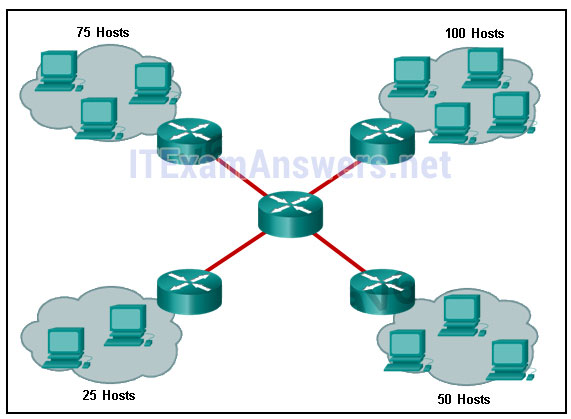

2. Zapoznaj się z eksponatem. Ile jest domen nadawanych?

- 1

- 2

- 3

- 4*

wyjaśnij:

router służy do kierowania ruchu między różnymi sieciami. Ruch transmisji nie może przekraczać routera i dlatego będzie zawarty w odpowiednich podsieciach, z których pochodzi.

3. Jakie są dwa powody, dla których administrator sieci może chcieć utworzyć podsieci? (Wybierz dwa.)

- upraszcza projektowanie sieci

- poprawia wydajność sieci *

- łatwiejsze wdrażanie zasad bezpieczeństwa*

- redukcja liczby potrzebnych routerów

- redukcja liczby potrzebnych przełączników

Explain:

dwa powody tworzenia podsieci to zmniejszenie ogólnego ruchu sieciowego i poprawa wydajności sieci. Podsieci umożliwiają również administratorowi wdrażanie zasad bezpieczeństwa opartych na podsieciach. Nie ma to wpływu na liczbę routerów lub przełączników. Podsieci nie upraszczają projektowania sieci.

4. Zapoznaj się z eksponatem. Firma używa bloku adresowego 128.107.0.0 / 16 dla swojej sieci. Jaka maska podsieci zapewniłaby maksymalną liczbę podsieci o jednakowym rozmiarze, jednocześnie zapewniając wystarczającą liczbę adresów hostów dla każdej podsieci w obiekcie?

- 255.255.255.0

- 255.255.255.128*

- 255.255.255.192

- 255.255.255.224

- 255.255.255.240

wyjaśnij:

największa podsieć w topologii ma 100 hostów, więc maska podsieci musi mieć co najmniej 7 bitów hosta (27-2=126). 255.255.255.0 ma 8 bitów hostów, ale nie spełnia to wymogu podania maksymalnej liczby podsieci.

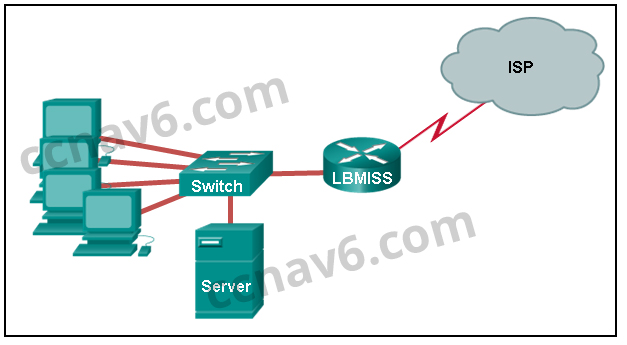

5. Zapoznaj się z eksponatem. Administrator sieci przydzielił sieci LAN lbmiss zakres adresów 192.168.10.0. Ten zakres adresów został podsieciowany za pomocą prefiksu a / 29. Aby pomieścić nowy budynek, technik zdecydował się na użycie piątej podsieci do konfiguracji nowej sieci (podsieć zero jest pierwszą podsiecią). Zgodnie z zasadami firmy interfejsowi routera zawsze przypisywany jest pierwszy użyteczny adres hosta, a serwerowi grupy roboczej ostatni użyteczny adres hosta. Jaką konfigurację należy wprowadzić we właściwościach serwera grupy roboczej, aby umożliwić łączność z Internetem?

- adres IP: 192.168.10.65 maska podsieci: 255.255.255.240, Brama domyślna: 192.168.10.76

- adres IP: 192.168.10.38 maska podsieci: 255.255.255.240, Brama domyślna: 192.168.10.33

- adres IP: 192.168.10. * 38 maska podsieci: 255.255.255.248, Brama domyślna: 192.168.10.33*

- adres IP: 192.168.10.41 maska podsieci: 255.255.255.248, Brama domyślna: 192.168.10.46

- adres IP: 192.168.10.254 maska podsieci: 255.255.255.0, Brama domyślna: 192.168.10.1

Explain:

użycie prefiksu a / 29 do podsieci 192.168.10.0 powoduje powstanie podsieci, które zwiększają się o 8:

192.168.10.0 (1)

192.168.10.8 (2)

192.168.10.16 (3)

192.168.10.24 (4)

192.168.10.32 (5)

6. Jeśli urządzenie sieciowe ma maskę /28, ile adresów IP jest dostępnych dla hostów w tej sieci?

- 256

- 254

- 62

- 32

- 16

- 14*

wyjaśnij:

maska a /28 jest taka sama jak 255.255.255.240. Zostaje 4 bity hosta. W przypadku 4 bitów hosta możliwe jest 16 adresów IP, ale jeden adres reprezentuje numer podsieci, a jeden adres reprezentuje adres rozgłoszeniowy. 14 adresów można następnie przypisać do urządzeń sieciowych.

7. Która maska podsieci będzie używana, jeśli dostępnych jest 5 bitów hosta?

- 255.255.255.0

- 255.255.255.128

- 255.255.255.224*

- 255.255.255.240

wyjaśnij:

maska podsieci 255.255.255.0 ma 8 bitów hosta. Maska 255.255.255.128 daje 7 bitów hosta. Maska 255.255.255.224 ma 5 bitów hosta. Wreszcie, 255.255.255.240 reprezentuje 4 bity hosta.

8. Ile adresów hostów jest dostępnych w sieci 172.16.128.0 z maską podsieci 255.255.252.0?

- 510

- 512

- 1022*

- 1024

- 2046

- 2048

wyjaśnij:

Maska 255.255.252.0 jest równa przedrostkowi / 22. Prefiks A /22 zapewnia 22 bity dla części sieciowej i pozostawia 10 bitów dla części hosta. 10 bitów w części hosta zapewni 1022 użytecznych adresów IP(2^10 – 2 = 1022).

9. Ile bitów musi zostać zapożyczonych z części hosta adresu, aby pomieścić router z pięcioma połączonymi sieciami?

- dwa

- trzy*

- cztery

- pięć

wyjaśnij:

każda sieć podłączona bezpośrednio do interfejsu routera wymaga własnej podsieci. Wzór 2N, gdzie n jest liczbą pożyczonych bitów, służy do obliczania dostępnej liczby podsieci przy pożyczaniu określonej liczby bitów.

10. Administrator sieci chce mieć tę samą maskę sieci dla wszystkich sieci w danym małym serwisie. Strona posiada następujące sieci i liczbę urządzeń:

telefony IP – 22 adresy

Komputery – 20 potrzebnych adresów

Drukarki – 2 potrzebne adresy

Skanery-2 potrzebne adresy

administrator sieci uznał, że 192.168.10.0/24 ma być siecią używaną na tej stronie. Która pojedyncza maska podsieci najbardziej efektywnie wykorzystałaby dostępne adresy do wykorzystania dla czterech podsieci?

- 255.255.255.0

- 255.255.255.192

- 255.255.255.224*

- 255.255.255.240

- 255.255.255.248

- 255.255.255.252

wyjaśnij:

jeśli ma być używana ta sama maska, to sieć z największą liczbą hostów musi zostać zbadana pod kątem liczby hostów, która w tym przypadku wynosi 22 hosty. W związku z tym potrzebne jest 5 bitów hosta. Maska podsieci /27 lub 255.255.255.224 byłaby odpowiednia dla tych sieci.

11. Firma ma adres sieciowy 192.168.1.64 z maską podsieci 255.255.255.192. Firma chce utworzyć dwie podsieci, które zawierałyby odpowiednio 10 hostów i 18 hostów. Które dwie sieci mogłyby to osiągnąć? (Wybierz dwa.)

- 192.168.1.16/28

- 192.168.1.64/27*

- 192.168.1.128/27

- 192.168.1.96/28*

- 192.168.1.192/28

wyjaśnij:

podsieć 192.168.1.64 /27 ma 5 bitów, które są przydzielane na adresy hostów i dlatego będzie w stanie obsługiwać 32 adresy, ale tylko 30 ważnych adresów IP hosta. Podsieć 192.168.1.96/28 ma 4 bity dla adresów hostów i będzie mogła obsługiwać 16 adresów, ale tylko 14 prawidłowych adresów IP hosta

12. Administrator sieci jest zmiennie podsieci sieci. Najmniejsza podsieć ma maskę 255.255.255.248. Ile użytecznych adresów hostów zapewni ta podsieć?

- 4

- 6*

- 8

- 10

- 12

wyjaśnij:

Maska 255.255.255.248 jest równoważna prefiksowi / 29. Pozostawia to 3 bity dla hostów, zapewniając w sumie 6 użytecznych adresów IP(23 = 8 – 2 = 6).

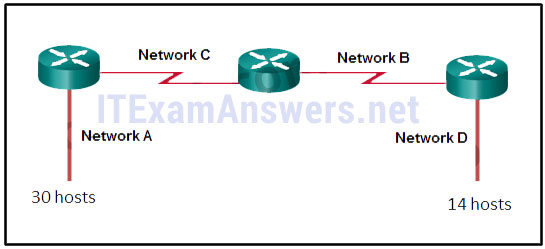

13. Zapoznaj się z eksponatem. Biorąc pod uwagę adres sieciowy 192.168.5.0 i maskę podsieci 255.255.255.224, ile łącznych adresów hostów jest nieużywanych w przypisanych podsieciach?

- 56

- 60

- 64

- 68

- 72*

wyjaśnij:

sieciowy adres IP 192.168.5.0 z maską podsieci 255.255.255.224 zapewnia 30 użytecznych adresów IP dla każdej podsieci. Podsieć a potrzebuje 30 adresów hosta. Nie ma zmarnowanych adresów. Podsieć B używa 2 z 30 dostępnych adresów IP, ponieważ jest to łącze szeregowe. W konsekwencji marnuje 28 adresów. Podobnie podsieć C marnuje 28 adresów. Podsieć d potrzebuje 14 adresów, więc marnuje 16 adresów. Całkowite zmarnowane adresy To 0+28+28+16 = 72 adresy.

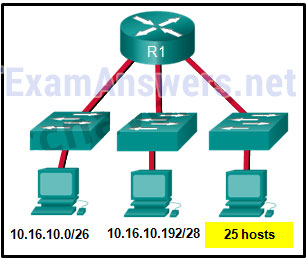

14. Zapoznaj się z eksponatem. Biorąc pod uwagę już wykorzystane adresy i konieczność pozostawania w zakresie sieci 10.16.10.0/24, który adres podsieci można przypisać do sieci zawierającej 25 hostów?

- 10.16.10.160/26

- 10.16.10.128/28

- 10.16.10.64/27*

- 10.16.10.224/26

- 10.16.10.240/27

- 10.16.10.240/28

wyjaśnij:

adresy od 10.16.10.0 do 10.16.10.63 są brane dla lewej sieci. Adresy od 10.16.10.192 do 10.16.10.207 są używane przez sieć centrum.Przestrzeń adresowa od 208-255 przyjmuje maskę a /28, która nie pozwala na wystarczającą ilość bitów hosta, aby pomieścić 25 adresów hostów.Dostępne zakresy adresów to 10.16.10.64 / 26 oraz 10.16.10.128 / 26. Aby pomieścić 25 hostów, potrzeba 5 bitów hosta, więc konieczna jest maska a /27. Z dostępnych adresów między 10.16.10.64 a 10.16.10.191:

10.16.10.64/27

10.16.10.96/27

10.16.10.128/27

10.16.10.160/27

15. Zapoznaj się z eksponatem. Biorąc pod uwagę adres sieciowy 192.168.5.0 i maskę podsieci 255.255.255.224 dla wszystkich podsieci, ile łącznych adresów hostów jest nieużywanych w przypisanych podsieciach?

- 64

- 56

- 68

- 60

- 72*

16. Administrator sieci musi monitorować ruch sieciowy do i z serwerów w centrum danych. Jakie cechy schematu adresowania IP należy zastosować do tych urządzeń?

- losowe adresy statyczne poprawiające bezpieczeństwo

- adresy z różnych podsieci dla redundancji

- przewidywalne statyczne adresy IP dla łatwiejszej identyfikacji*

- dynamiczne adresy zmniejszające prawdopodobieństwo duplikatów adresów

wyjaśnij:

podczas monitorowania serwerów administrator sieci musi być w stanie szybko je zidentyfikować. Korzystanie z przewidywalnego schematu adresowania statycznego dla tych urządzeń ułatwia ich identyfikację. Bezpieczeństwo serwera, redundancja i duplikowanie adresów nie są cechami schematu adresowania IP.

17. Jakie dwa powody sprawiają, że DHCP jest preferowaną metodą przypisywania adresów IP hostom w dużych sieciach? (Wybierz dwa.)

- eliminuje większość błędów konfiguracji adresów.*

- zapewnia, że adresy są stosowane tylko do urządzeń, które wymagają stałego adresu.

- gwarantuje, że każde urządzenie, które potrzebuje adresu, otrzyma go.

- zapewnia Adres tylko dla urządzeń, które są upoważnione do podłączenia do sieci.

- zmniejsza obciążenie personelu pomocniczego sieci.*

wyjaśnij:

DHCP jest ogólnie preferowaną metodą przypisywania adresów IP hostom w dużych sieciach, ponieważ zmniejsza obciążenie personelu obsługi sieci i praktycznie eliminuje błędy wprowadzania. Jednak samo DHCP nie rozróżnia między autoryzowanymi i nieautoryzowanymi urządzeniami i przydziela parametry konfiguracyjne wszystkim wymagającym urządzeniom. Serwery DHCP są zwykle skonfigurowane do przypisywania adresów z zakresu podsieci, więc nie ma gwarancji, że każde urządzenie, które potrzebuje adresu, otrzyma go.

18. Serwer DHCP służy do dynamicznego przypisywania adresów IP hostom w sieci. Pula adresów jest skonfigurowana z 192.168.10.0 / 24. W tej sieci są 3 drukarki, które muszą używać zarezerwowanych statycznych adresów IP z puli. Ile adresów IP w Puli pozostało do przypisania do innych hostów?

- 254

- 251*

- 252

- 253

Explain:

jeśli blok adresów przypisanych do Puli wynosi 192.168.10.0 / 24, to do hostów w sieci należy przypisać 254 adresy IP. Ponieważ istnieją 3 drukarki, które muszą mieć swoje adresy przypisane statycznie, pozostaje 251 adresów IP do przypisania.

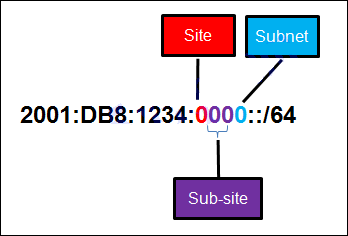

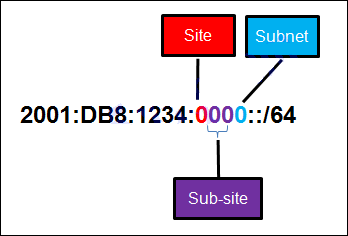

19. Zapoznaj się z eksponatem. Firma wdraża schemat adresowania IPv6 dla swojej sieci. Dokument projekt firmy wskazuje, że część podsieci adresów IPv6 jest używana do nowego hierarchicznego projektowania sieci, z podsekcją witryny reprezentującą wiele lokalizacji geograficznych firmy, sekcją podsieci reprezentującą wiele kampusów w każdej lokalizacji, a sekcją podsieci wskazującą każdy segment sieci oddzielony routerami. Przy takim schemacie jaka jest maksymalna liczba podsieci osiągnięta na podsieć?

- 0

- 4

- 16*

- 256

Explain:

ponieważ tylko jeden znak szesnastkowy jest używany do reprezentowania podsieci, ten jeden znak może reprezentować 16 różnych wartości od 0 do F.

20. Jaki jest prefiks adresu hosta 2001:DB8:BC15:A: 12ab:: 1/64?

- 2001:DB8:BC15

- 2001: DB8: BC15:a*

- 2001: DB8: BC15: A:1

- 2001:DB8: BC15: A:12

wyjaśnij:

część sieci lub prefiks adresu IPv6 jest identyfikowany poprzez długość prefiksu. Długość prefiksu a / 64 wskazuje, że pierwsze 64 bity adresu IPv6 to część sieciowa. Stąd prefiks to 2001:DB8:BC15: A.

21. Rozważmy następujący zakres adresów:

2001:0DB8:BC15:00A0:0000::2001:0DB8:BC15:00A1:0000::2001:0DB8:BC15:00A2:0000::…2001:0DB8:BC15:00AF:0000::

prefix-length dla zakresu adresów to /60

wyjaśnij:

wszystkie adresy mają wspólną część 2001: 0db8:BC15: 00A. Każda liczba lub litera w adresie reprezentuje 4 bity, więc długość przedrostka to /60.

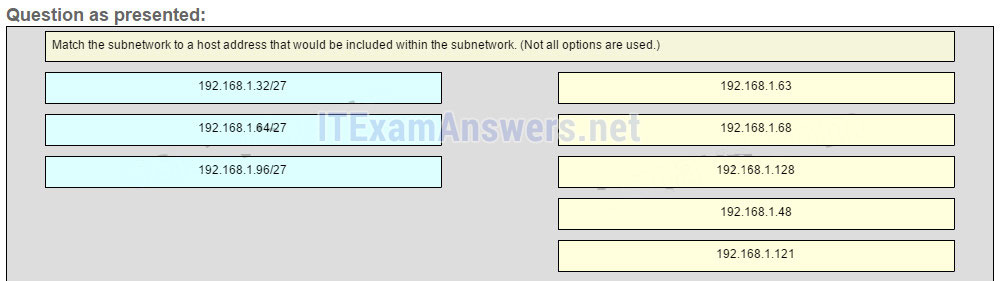

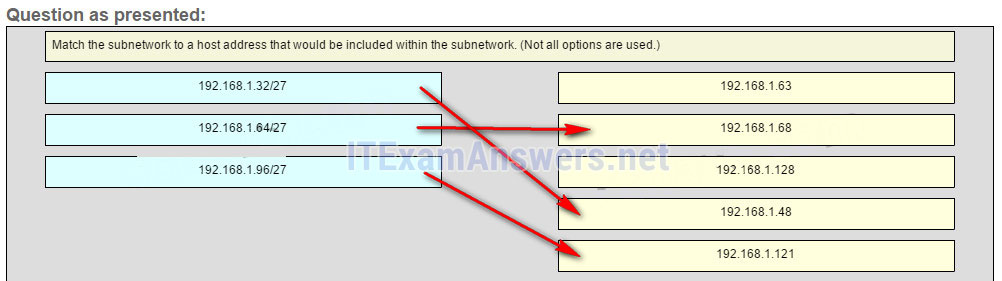

22. Dopasuj podsieć do adresu hosta, który byłby zawarty w podsieci. (Nie wszystkie opcje są używane.)

pytanie

odpowiedź

wyjaśnij:

podsieć 192.168.1.32/27 będzie miała prawidłowy zakres hosta od 192.168.1.33 – 192.168.1.62 z adresem rozgłoszeniowym jako 192.168.1.63

podsieć 192.168.1.64/27 będzie miała prawidłowy zakres hosta od 192.168.1.65 – 192.168.1.94 z adresem nadawanym jako 192.168.1.95

podsieć 192.168.1.96/27 będzie miała prawidłowy zakres hosta od 192.168.1.97 – 192.168.1.126 z adresem broadcast jako 192.168.1.127

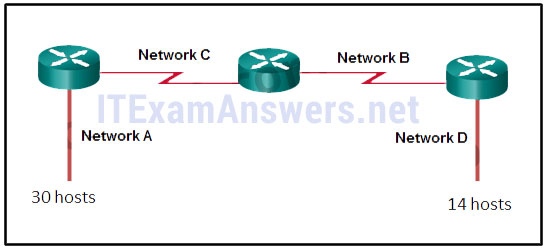

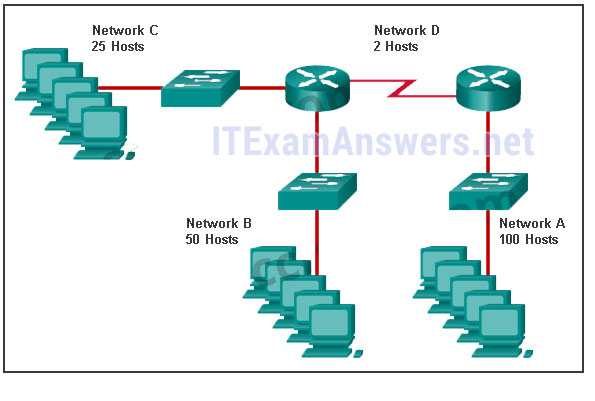

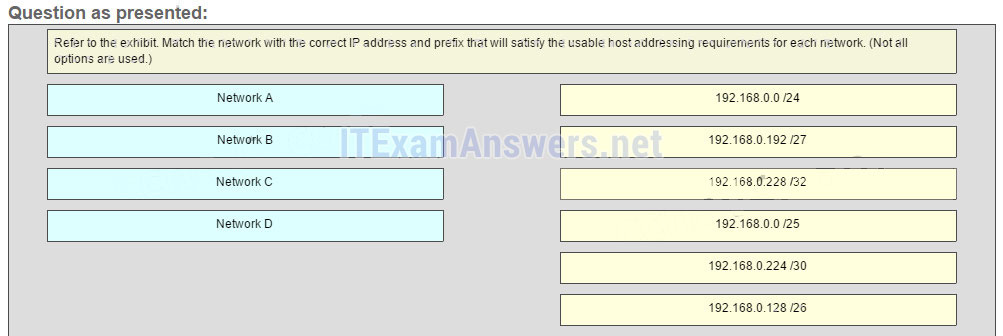

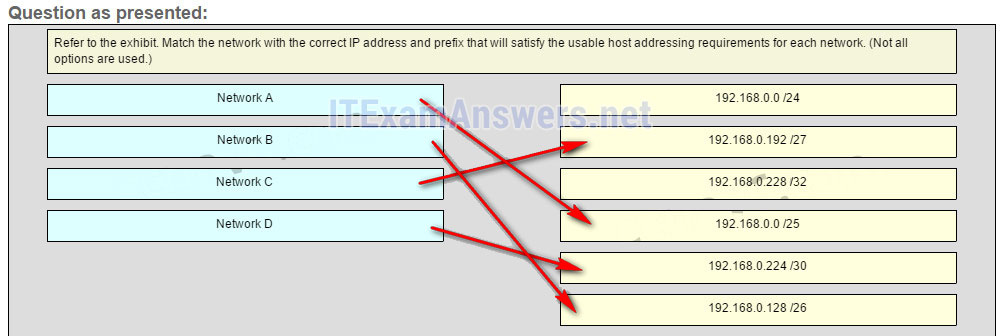

23. Zapoznaj się z eksponatem. Dopasuj sieć do poprawnego adresu IP i prefiksu, które spełnią wymagania dotyczące adresowania hostów dla każdej sieci. (Nie wszystkie opcje są używane.) Od prawej do lewej, sieć a ma 100 hostów podłączonych do routera po prawej stronie. Router po prawej stronie jest połączony łączem szeregowym z routerem po lewej stronie. Łącze szeregowe reprezentuje sieć D z 2 hostami. Lewy router łączy sieć B z 50 hostami i sieć C z 25 hostami.

pytanie

odpowiedź

wyjaśnij:

sieć A musi użyć 192.168.0.0 / 25 co daje 128 adresów hostów.

sieć B musi użyć 192.168.0.128 / 26 co daje 64 adresy hostów.

sieć C musi użyć 192.168.0.192 / 27 co daje 32 adresy hostów.

Network D musi użyć 192.168.0.224 / 30, co daje 4 adresy hostów.

Starsza Wersja

24. Ile bitów znajduje się w adresie IPv4?

- 32*

- 64

- 128

- 256

25. Które dwie części są składnikami adresu IPv4? (Wybierz dwa.)

- część podsieci

- część sieci*

- część logiczna

- część hosta*

- część fizyczna

- część nadawcza

26. Jaka jest notacja długości prefiksu dla maski podsieci 255.255.255.224?

- /25

- /26

- /27*

27. Wiadomość jest wysyłana do wszystkich hostów w sieci zdalnej. Jaki to rodzaj wiadomości?

- limitowana transmisja

- multicast

- transmisja kierowana*

- unicast

28. Jakie dwa stwierdzenia opisują cechy transmisji warstwy 3? (Wybierz dwa.)

- transmisje są zagrożeniem i użytkownicy muszą unikać korzystania z protokołów, które je implementują.

- Routery tworzą rozgłaszane domeny. *

- niektóre protokoły IPv6 wykorzystują transmisje.

- na każdym interfejsie przełącznika znajduje się domena rozgłoszeniowa.

- Ograniczony pakiet transmisji ma docelowy adres IP 255.255.255.255.*

- router nie przekaże żadnego typu Pakietu Transmisji warstwy 3.

29. Która technika migracji sieci enkapsuje Pakiety IPv6 wewnątrz pakietów IPv4, aby przenosić je przez infrastrukturę sieciową IPv4?

- enkapsulacja

- tłumaczenie

- podwójny stos

- tunelowanie*

30. Które dwa stwierdzenia są poprawne w odniesieniu do adresów IPv4 i IPv6? (Wybierz dwa.)

- adresy IPv6 są reprezentowane przez liczby szesnastkowe.*

- adresy IPv4 są reprezentowane przez liczby szesnastkowe.

- adresy IPv6 mają długość 32 bitów.

- adresy IPv4 mają długość 32 bitów.*

- adresy IPv4 mają długość 128 bitów.

- adresy IPv6 mają długość 64 bitów.

31. Który adres IPv6 jest najbardziej skompresowany dla pełnego adresu FE80:0:0:0:2AA:FF:FE9A:4CA3?

- FE8:: 2AA: FF: FE9A: 4CA3?

- FE80:: 2AA: FF:FE9A: 4CA3 *

- FE80::0:2AA:FF:FE9A:4CA3?

- FE80:: 0: 2AA: FF: FE9A: 4CA3?

32. Jakie są dwa typy adresów unicast IPv6? (Wybierz dwa.)

- multicast

- loopback *

- link-lokalny*

- Anycast

- broadcast

33. Jakie są trzy części globalnego adresu unicast IPv6? (Wybierz trzy.)

- identyfikator interfejsu, który jest używany do identyfikacji sieci lokalnej dla konkretnego hosta

- globalny prefiks routingu, który jest używany do identyfikacji części sieciowej adresu dostarczonej przez dostawcę usług internetowych *

- identyfikator podsieci, który jest używany do identyfikacji sieci wewnątrz lokalnej witryny przedsiębiorstwa*

- globalny prefiks routingu, który jest używany do identyfikacji części adresu sieciowego dostarczonego przez lokalnego administratora

- identyfikator interfejsu używany do identyfikacji lokalnego hosta w sieci*

34. Urządzenie obsługujące protokół IPv6 wysyła pakiet danych o adresie docelowym ff02:: 1. Jaki jest cel tego pakietu?

- wszystkie serwery DHCP IPv6 *

- wszystkie węzły obsługujące IPv6 w łączu lokalnym *

- wszystkie routery skonfigurowane przez IPv6 w łączu lokalnym *

- wszystkie routery skonfigurowane przez IPv6 w całej sieci *

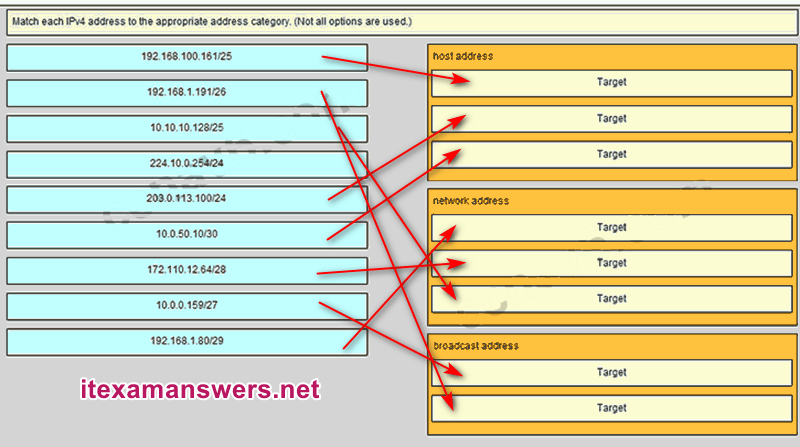

35. Kiedy router Cisco jest przenoszony z sieci IPv4 do pełnego środowiska IPv6, która seria poleceń poprawnie umożliwiłaby przekazywanie IPv6 i adresowanie interfejsu?

- Router# konfiguracja terminala

Router(config)# interfejs fastethernet 0/0

Router(Config-if)# adres ip 192.168.1.254 255.255.255.0

Router(config-if)# brak zamykania

Router(config-if)# wyjście

Router(config)# IPv6 unicast-routing - Router# konfiguracja terminala

Router(config)# interfejs FastEthernet 0/0

Router(Config-if)# adres IPv6 2001:db8:bced:1::9/64

Router(config-if)# no shutdown

Router(config-if)# exit

Router(config)# IPv6 unicast-routing* - Router# konfiguracja terminala

Router(config)# interfejs fastethernet 0/0

Router(config-if)# adres ipv6 2001:db8:bced:1::9/64

Router(config-if)# brak wyłączenia - router# konfiguracja terminala

router(config)# interfejs FastEthernet 0/0

router(config-if)# adres IP 2001:DB8:bced:1::9/64

router(config-if)# adres IP 192.168.1.254 255.255.255.0

Router(config-if)# no shutdown

36. Jakie dwa komunikaty ICMP są używane zarówno przez protokoły IPv4, jak i IPv6? (Wybierz dwa.)?

- Router nagabywanie

- przekierowanie trasy*

- sąsiad nagabywanie

- protokół nieosiągalny*

- Router Reklama

37. Kiedy host obsługujący protokół IPv6 musi odkryć adres MAC docelowego adresu IPv6, który adres docelowy jest używany przez host źródłowy w wiadomości NS?

- all-node multicast address

- all-node multicast address*

- link-local address of the receiver

- global unicast address of the receiver

38. Kiedy Router upuści pakiet traceroute?

- gdy router otrzyma komunikat o przekroczeniu czasu ICMP

- gdy wartość RTT osiągnie zero

- gdy host odpowie Komunikatem ICMP Echo Reply

- gdy wartość w polu TTL osiągnie zero*

- gdy wartości zarówno żądania Echo, jak i wiadomości odpowiedzi Echo osiągną zero

39. Co oznacza pomyślny ping do adresu:: 1 IPv6?

- host jest poprawnie okablowany.

- domyślny adres bramy jest poprawnie skonfigurowany.

- wszystkie hosty na lokalnym łączu są dostępne.

- adres lokalny łącza jest poprawnie skonfigurowany.

- IP jest poprawnie zainstalowany na hoście.*

40. Które dwie rzeczy można określić za pomocą polecenia ping? (Wybierz dwa.)

- liczba routerów między urządzeniem źródłowym a docelowym

- adres IP routera najbliższego urządzeniu docelowemu

- średni czas potrzebny pakietowi na dotarcie do miejsca docelowego i powrót odpowiedzi do źródła *

- niezależnie od tego, czy urządzenie docelowe jest osiągalne przez sieć*

- średni czas potrzebny każdemu routerowi na ścieżce między źródłem a miejscem docelowym na odpowiedź

41. Wypełnij puste pola.

dziesiętnym odpowiednikiem liczby binarnej 10010101 jest 149

42. Wypełnij puste pola.

jaki jest dziesiętny odpowiednik liczby szesnastkowej 0x3f? 63*

43. Otwórz aktywność PT. Wykonaj zadania w instrukcji aktywności, a następnie odpowiedz na pytanie. Który komunikat jest wyświetlany na serwerze WWW?

- zrobiłeś to dobrze!

- poprawna konfiguracja!*

- skonfigurowany adres IPv6!

- udana konfiguracja!

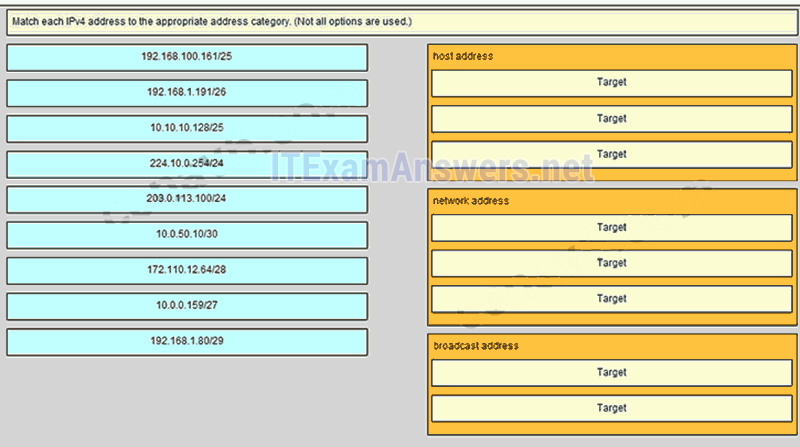

44. Dopasuj każdy adres IPv4 do odpowiedniej kategorii adresów. (Nie wszystkie opcje są używane.)

umieść opcje w następującej kolejności:

adres hosta 192.168.100.161/25

adres hosta 203.0.113.100/24

adres hosta 10.0.50.10/30

adres sieciowy 192.168.1.80/29

adres sieciowy 172.110.12.64/28

adres sieciowy 10.10.10.128/25

adres transmisji 10.0.0.159/27

adres transmisji 192.168.1.191/26

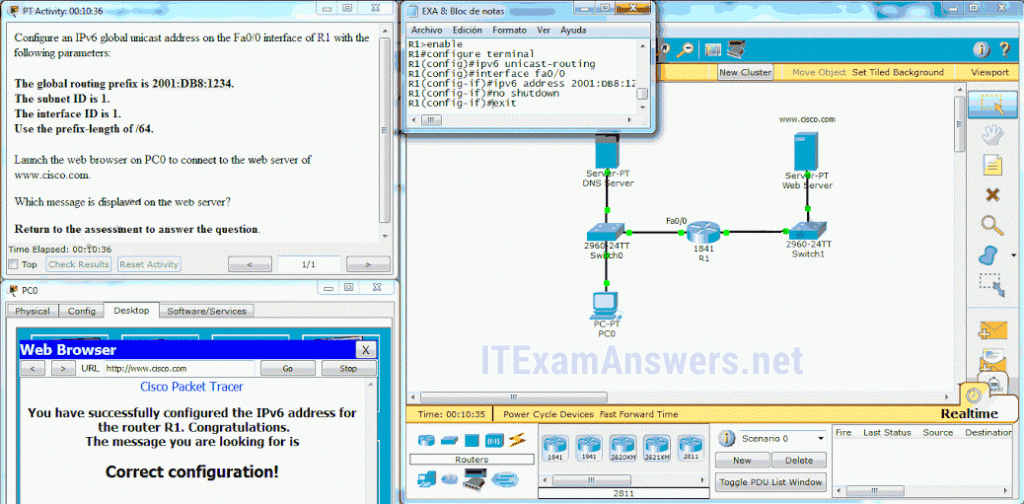

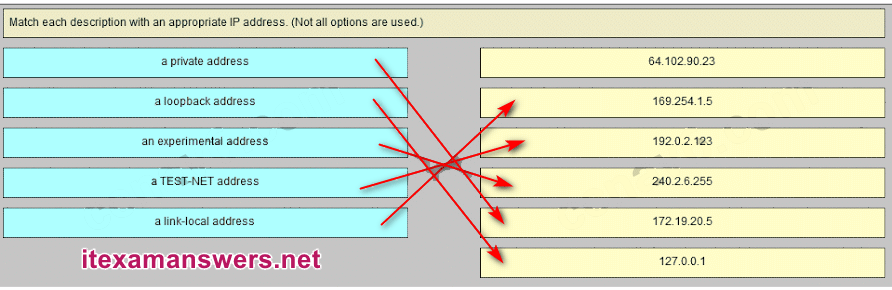

45. Dopasuj każdy opis z odpowiednim adresem IP. (Nie wszystkie opcje są używane)

169.254.1.5 -> link-lokalny adres

192.0.2.153-> testowy adres sieciowy

240.2.6.255 – >eksperymentalny adres

172.19.20.5 ->prywatny adres

127.0.0.1 -> adres pętli zwrotnej

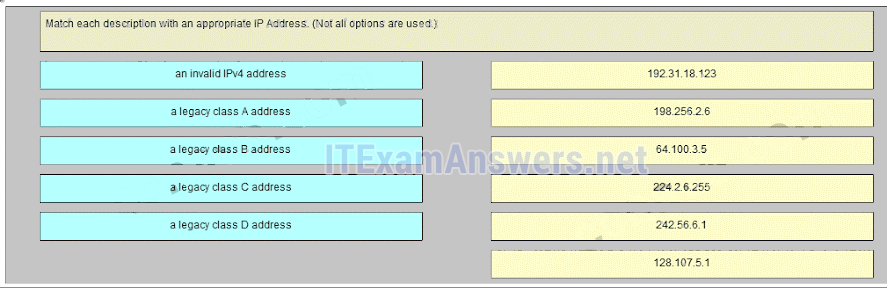

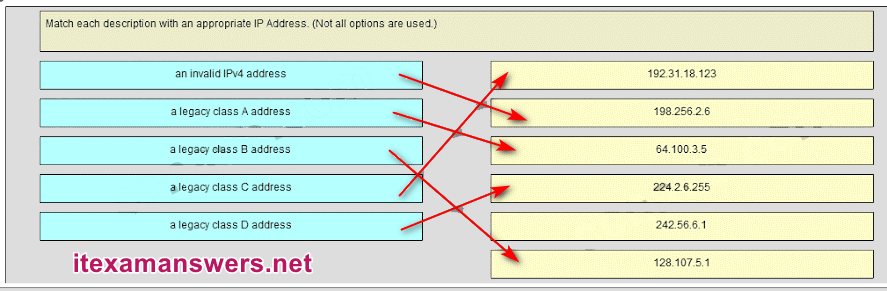

46. Dopasuj każdy opis z odpowiednim adresem IP. (Nie wszystkie opcje są używane.)

192.31.18.123 -> A adres klasy C

198.256.2.6 – > nieprawidłowy adres IPv4

64.100.3.5 – >A adres klasy A

224.2.6.255 – >A adres Klasy D

128.107.5.1 -> A adres klasy B

47. Które trzy adresy mogą być używane jako adres docelowy dla wiadomości OSPFv3? (Wybierz trzy.)

- FF02:: A

- FF02::1:2

- 2001:db8: cafe:: 1

- FE80::1*

- FF02::5*

- FF02::6*

48. Jaki jest wynik podłączenia wielu przełączników do siebie?

- liczba nadawanych domen rośnie.

- liczba domen kolizyjnych maleje.

- rozmiar domeny rozgłoszeniowej wzrasta.*

- rozmiar domeny kolizji zmniejsza się.

49. Jaka Maska wieloznaczna będzie używana do reklamowania sieci 192.168.5.96 / 27 w ramach konfiguracji OSPF?

- 255.255.255.224

- 0.0.0.32

- 255.255.255.223

- 0.0.0.31*

50. Opis nośnika: wyświetlany jest adres sieciowy IPv6 z 64-bitową maską sieciową. Pierwsze trzy bloki to 2001, DB8 i 1234. Czwarty blok pokazuje cztery zera. Pierwsze zero jest oznaczone jako SIte, drugie i trzecie zera są oznaczone razem jako Sub-site, Ostatnie zero jest oznaczone jako podsieć.

Zobacz wystawę. Firma wdraża schemat adresowania IPv6 dla swojej sieci. Dokument projekt firmy wskazuje, że część podsieci adresów IPv6 jest używana do nowego hierarchicznego projektowania sieci, z podsekcją witryny reprezentującą wiele lokalizacji geograficznych firmy, sekcją podsieci reprezentującą wiele kampusów w każdej lokalizacji, a sekcją podsieci wskazującą każdy segment sieci oddzielony routerami. Przy takim schemacie, jaka jest maksymalna liczba podsieciosiągniętych na podsieć?