jak znaleźć: naciśnij „Ctrl + F” w przeglądarce i wypełnij dowolne sformułowanie w pytaniu, aby znaleźć to pytanie/odpowiedź. Jeśli pytania nie ma, znajdź je w banku pytań.

UWAGA: Jeśli masz nowe pytanie dotyczące tego testu, skomentuj pytanie i listę wielokrotnego wyboru w poniższym artykule. Będziemy aktualizować odpowiedzi dla Ciebie w jak najkrótszym czasie. Dziękuję! Naprawdę cenimy twój wkład w stronę internetową.

1. Jaką metodę mogą zastosować dwa komputery, aby zapewnić, że pakiety nie zostaną upuszczone, ponieważ zbyt dużo danych jest wysyłanych zbyt szybko?

- enkapsulacja

- kontrola przepływu*

- metoda dostępu

- limit czasu odpowiedzi

Explain:

aby dwa komputery mogły się skutecznie komunikować, musi istnieć mechanizm, który pozwala zarówno źródłu, jak i miejscu docelowemu ustawić czas transmisji i odbioru danych. Kontrola przepływu pozwala na to, zapewniając, że dane nie są wysyłane zbyt szybko, aby mogły zostać prawidłowo odebrane.

2. Jaki rodzaj komunikacji wyśle wiadomość do wszystkich urządzeń w sieci lokalnej?

- transmisja*

- multicast

- unicast

- allcast

wyjaśnij: Komunikacja Broadcast jest komunikacją typu „jeden do wszystkich”. Komunikacja unicast jest komunikacja jeden-do-jednego. Multicast jest komunikacją typu one-to-many, w której wiadomość jest dostarczana do określonej grupy hostów. Allcast nie jest standardowym terminem opisującym dostarczanie wiadomości.

3. Jaki Proces jest używany do umieszczania jednej wiadomości wewnątrz innej wiadomości w celu przeniesienia ze źródła do miejsca docelowego?

- Kontrola dostępu

- dekodowanie

- enkapsulacja*

- kontrola przepływu

wyjaśnij: enkapsulacja to proces umieszczania jednego formatu wiadomości w innym formacie wiadomości. Przykładem może być umieszczenie pakietu w całości w polu danych, gdy jest on zamknięty w ramce.

4. Klient sieci Web wysyła żądanie strony internetowej do serwera sieci web. Z punktu widzenia klienta, jaka jest prawidłowa kolejność stosu protokołów, który jest używany do przygotowania żądania do transmisji?

- HTTP, IP, TCP, Ethernet

- HTTP, TCP, IP, Ethernet*

- Ethernet, TCP, IP, HTTP

- Ethernet, IP, TCP, HTTP

1. HTTP reguluje sposób interakcji serwera www z klientem.

2. TCP zarządza indywidualnymi rozmowami pomiędzy serwerami WWW a klientami.

3. IP jest odpowiedzialny za dostawę na najlepszej drodze do miejsca docelowego.

4. Ethernet pobiera pakiet z IP i formatuje go do transmisji.

5. Które stwierdzenie jest poprawne w odniesieniu do protokołów sieciowych?

- protokoły sieciowe określają rodzaj używanego sprzętu i sposób jego montażu w szafach rack.

- określają sposób wymiany wiadomości między źródłem a miejscem docelowym.*

- wszystkie działają w warstwie dostępu do sieci TCP / IP.

- są one wymagane tylko do wymiany wiadomości między urządzeniami w sieciach zdalnych.

wyjaśnij:

protokoły sieciowe są zaimplementowane w sprzęcie, oprogramowaniu lub obu tych systemach. Współdziałają ze sobą w ramach różnych warstw stosu protokołów. Protokoły nie mają nic wspólnego z instalacją sprzętu sieciowego. Protokoły sieciowe są wymagane do wymiany informacji między urządzeniami źródłowymi i docelowymi w sieciach lokalnych i zdalnych.

6. Które stwierdzenie jest prawdziwe w odniesieniu do modeli TCP/IP i OSI?

- warstwa transportowa TCP/IP i warstwa 4 OSI zapewniają podobne usługi i funkcje.*

- warstwa dostępu do sieci TCP/IP ma podobne funkcje do warstwy Sieci OSI.

- warstwa 7 OSI i warstwa aplikacji TCP/IP zapewniają identyczne funkcje.

- pierwsze trzy warstwy OSI opisują ogólne usługi, które są również świadczone przez warstwę internetową TCP / IP.

Wyjaśnienie:

warstwa internetowa TCP/IP zapewnia taką samą funkcję jak warstwa sieciowa OSI. Warstwa transportowa zarówno modeli TCP / IP, jak i OSI zapewnia tę samą funkcję. Warstwa aplikacji TCP / IP zawiera te same funkcje co warstwy OSI 5, 6 i 7.

7. Jaka jest zaleta stosowania standardów do opracowywania i wdrażania protokołów?

- konkretny protokół może być zaimplementowany tylko przez jednego producenta.

- produkty różnych producentów mogą skutecznie współpracować.*

- różni producenci mogą stosować różne wymagania podczas wdrażania protokołu.

- normy zapewniają producentom elastyczność w tworzeniu urządzeń spełniających unikalne wymagania.

wyjaśnij:

protokoły oparte na standardach umożliwiają skuteczną współpracę produktów różnych producentów. Protokoły oparte na standardach umożliwiają wielu producentom implementację tego protokołu. Jeśli różni producenci wprowadzą różne wymagania w ramach tego samego protokołu, ich produkty nie będą interoperacyjne.

8. Jakie trzy protokoły warstwy aplikacji są częścią pakietu protokołów TCP / IP? (Wybierz trzy.)

- ARP

- DHCP *

- DNS *

- FTP*

- NAT

- PPP

wyjaśnij:

DNS, DHCP i FTP są protokołami warstwy aplikacji w pakiecie protokołów TCP/IP. ARP i PPP są protokołami warstwy dostępu sieciowego, a NAT jest protokołem warstwy internetowej w pakiecie protokołów TCP / IP.

9. Czym są zastrzeżone protokoły?

- protokoły opracowane przez organizacje prywatne do działania na sprzęcie dowolnego dostawcy

- protokoły, które mogą być swobodnie używane przez dowolną organizację lub dostawcę

- protokoły opracowane przez organizacje, które mają kontrolę nad ich definicją i działaniem*

- zbiór protokołów znanych jako pakiet protokołów TCP / IP

wyjaśnij:

zastrzeżone protokoły mają swoją definicję i działanie kontrolowane przez jedną firmę lub dostawcę. Niektóre z nich mogą być używane przez różne organizacje za zgodą właściciela. Pakiet protokołów TCP/IP jest otwartym standardem, a nie zastrzeżonym protokołem.

10. Jaka jest zaleta urządzeń sieciowych wykorzystujących protokoły o otwartym standardzie?

- komunikacja sieciowa ogranicza się do przesyłania danych między urządzeniami tego samego dostawcy.

- host klienta i serwer z różnymi systemami operacyjnymi mogą z powodzeniem wymieniać dane.*

- dostęp do Internetu może być kontrolowany przez jednego dostawcę usług internetowych na każdym rynku.

- konkurencja i innowacyjność ograniczają się do konkretnych rodzajów produktów.

wyjaśnij:

zaletą urządzeń sieciowych implementujących otwarte protokoły standardowe, takie jak pakiet TCP/IP, jest to, że klienci i serwery z różnymi systemami operacyjnymi mogą komunikować się ze sobą. Otwarte standardowe protokoły ułatwiają innowacje i konkurencję między dostawcami i na różnych rynkach oraz mogą ograniczyć występowanie monopoli na rynkach sieciowych.

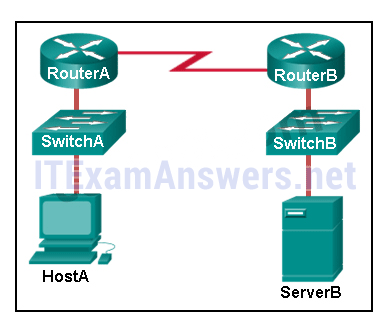

11. Zapoznaj się z eksponatem. Gdyby Host1 przesłał plik na serwer, jakie warstwy modelu TCP / IP byłyby użyte?

- tylko warstwy aplikacji i Internetu

- tylko warstwy dostępu do Internetu i sieci

- tylko warstwy aplikacji, Internetu i dostępu do sieci

- warstwy aplikacji, transportu, Internetu i dostępu do sieci*

- tylko warstwy aplikacji, transportu, sieci, łącza danych i warstwy fizyczne

- warstwy aplikacji, sesji, transportu, sieci, łącza danych i warstwy fizyczne

wyjaśnij:

model TCP/IP zawiera warstwy aplikacji, transportu, Internetu i dostępu do sieci. Transfer plików wykorzystuje protokół warstwy aplikacji FTP. Dane będą przenoszone z warstwy aplikacji przez wszystkie warstwy modelu i przez sieć do serwera plików.

12. Które trzy warstwy modelu OSI są pod względem funkcji porównywalne z warstwą aplikacji modelu TCP/IP? (Wybierz trzy.)

- aplikacja *

- prezentacja *

- sesja*

- transport

- łącze danych

- fizyczne

- sieć

model TCP / IP składa się z czterech warstw: aplikacji, transportu, Internetu i dostępu do sieci. Model OSI składa się z siedmiu warstw: aplikacji, prezentacji, sesji, transportu, sieci, łącza danych i fizycznej. Trzy górne warstwy modelu OSI: aplikacja, prezentacja i mapa sesji do warstwy aplikacji modelu TCP / IP.

13. Na jakiej warstwie modelu OSI miałby być zamknięty adres logiczny?

- warstwa fizyczna

- warstwa łącza danych

- warstwa sieci*

- warstwa transportowa

wyjaśnij:

adresy logiczne, znane również jako adresy IP, są zamknięte w warstwie sieciowej. Adresy fizyczne są zamknięte w warstwie łącza danych. Adresy portów są zamknięte w warstwie transportowej. Żadne adresy nie są zamknięte w warstwie fizycznej.

14. Na jakiej warstwie modelu OSI zostanie dodany adres logiczny podczas enkapsulacji?

- warstwa fizyczna

- warstwa łącza danych

- warstwa sieci*

- warstwa transportowa

wyjaśnij:

adresy logiczne, znane również jako adresy IP, są zamknięte w warstwie sieciowej. Adresy fizyczne są zamknięte w warstwie łącza danych. Adresy portów są zamknięte w warstwie transportowej. Żadne adresy nie są zamknięte w warstwie fizycznej.

15. Jaki format PDU jest używany, gdy bity są odbierane z nośnika sieciowego przez NIC hosta?

- plik

- ramka*

- pakiet

- segment

wyjaśnij:

po odebraniu w warstwie fizycznej hosta bity są formatowane w ramkę w warstwie łącza danych. Pakiet jest PDU w warstwie sieciowej. Segment jest PDU w warstwie transportowej. Plik jest strukturą danych, która może być używana w warstwie aplikacji.

16. Jakie PDU jest przetwarzane, gdy komputer hosta dekapsuluje wiadomość w warstwie transportowej modelu TCP/IP?

- bity

- ramka

- pakiet

- segment*

wyjaśnij:

w warstwie transportowej, komputer hosta de-hermetyzuje segment w celu ponownego złożenia danych do akceptowalnego formatu przez protokół warstwy aplikacji modelu TCP/IP.

17. Zapoznaj się z eksponatem. HostA próbuje skontaktować się z ServerB. Które dwa stwierdzenia poprawnie opisują adresowanie, które HostA wygeneruje w tym procesie? (Wybierz dwa.)

- pakiet z docelowym adresem IP routera.

- ramka z docelowym adresem MAC SwitchA.

- pakiet z docelowym adresem IP RouterA.

- ramka z docelowym adresem MAC RouterA.*

- pakiet z docelowym adresem IP serwera.*

- ramka z docelowym adresem MAC serwera.

Explain:

aby wysłać dane do ServerB, HostA wygeneruje pakiet zawierający adres IP urządzenia docelowego w sieci zdalnej oraz ramkę zawierającą adres MAC domyślnego urządzenia bramy w sieci lokalnej.

18. Jakiego adresu używa NIC przy podejmowaniu decyzji o przyjęciu ramki?

- źródłowy adres IP

- źródłowy adres MAC

- docelowy adres IP

- docelowy adres MAC*

- źródłowy adres Ethernet

19. Co się stanie, jeśli domyślny adres bramy zostanie nieprawidłowo skonfigurowany na hoście?

- host nie może komunikować się z innymi hostami w sieci lokalnej.

- przełącznik nie przekaże pakietów zainicjowanych przez hosta.

- host będzie musiał użyć ARP, aby określić poprawny adres bramy domyślnej.

- host nie może komunikować się z hostami w innych sieciach.*

- ping z hosta do 127.0.0.1 nie powiodłby się.

Explain:

gdy host musi wysłać wiadomość do innego hosta znajdującego się w tej samej sieci, może przekazać wiadomość bezpośrednio. Jeśli jednak host musi wysłać wiadomość do sieci zdalnej, musi użyć routera, znanego również jako brama domyślna. Dzieje się tak dlatego, że adres ramki łącza danych zdalnego hosta docelowego nie może być używany bezpośrednio. Zamiast tego Pakiet IP musi zostać wysłany do routera (Brama domyślna), a router przekaże pakiet do miejsca docelowego. Dlatego, jeśli brama domyślna jest nieprawidłowo skonfigurowana, host może komunikować się z innymi hostami w tej samej sieci, ale nie z hostami w sieciach zdalnych.

20. Jaka cecha opisuje domyślną bramę komputera hosta?

- adres logiczny interfejsu routera w tej samej sieci co komputer główny*

- adres fizyczny Interfejsu Przełącznika podłączonego do komputera głównego

- adres fizyczny interfejsu routera w tej samej sieci co komputer główny

- adres logiczny przypisany do Interfejsu Przełącznika podłączonego do routera

Explain:

domyślną bramą jest adres IP interfejsu na routerze w tej samej sieci co host wysyłający.

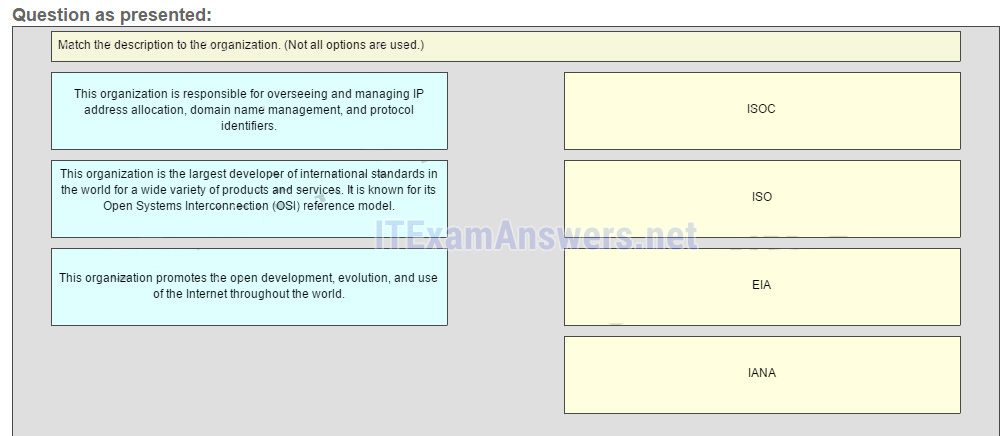

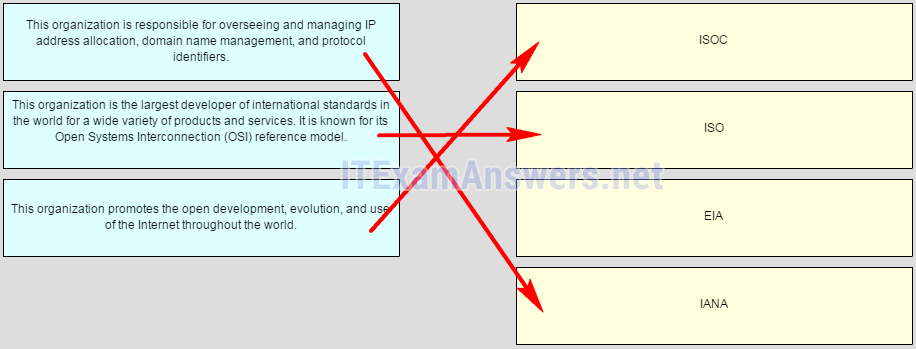

21. Dopasuj opis do organizacji. (Nie wszystkie opcje są używane.)

ISOC – > organizacja Promuje otwarty rozwój, ewolucję i korzystanie z internetu na całym świecie

ISO -> ta organizacja jest największym deweloperem międzynarodowych standardów na świecie dla szerokiej gamy produktów i usług. Jest znany ze swojego modelu referencyjnego Interkonekcji systemu otwartego (OSI).

IANA -> ta organizacja jest odpowiedzialna za nadzorowanie i zarządzanie alokacją adresów IP, zarządzaniem nazwami domen i identyfikatorami protokołów

wyjaśnij:

EIA jest międzynarodową organizacją zajmującą się standardami i handlem dla organizacji elektronicznych. Jest najbardziej znany ze swoich standardów związanych z okablowaniem elektrycznym, złączami i 19-calowymi stojakami używanymi do montażu sprzętu sieciowego.

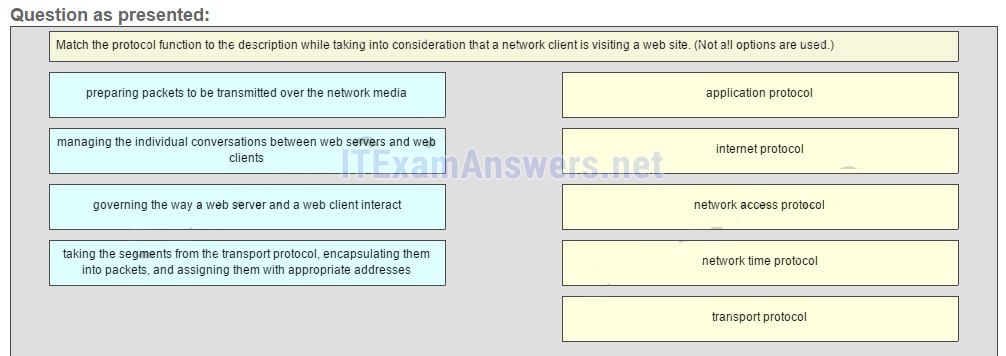

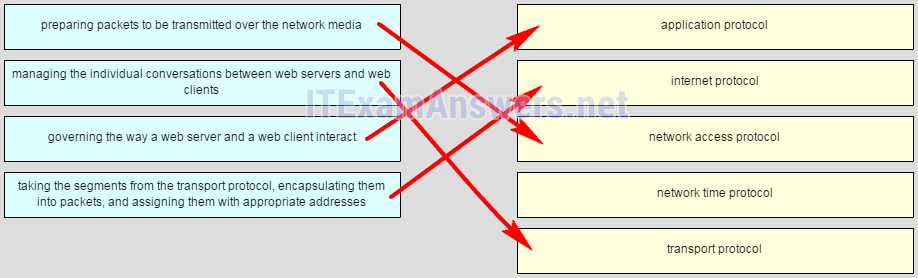

22. Dopasuj funkcję protokołu do opisu, biorąc pod uwagę, że klient sieciowy odwiedza witrynę internetową. (Nie wszystkie opcje są używane.)

umieść opcje w następującej kolejności:

zarządzanie sposobem interakcji serwera WWW i klienta sieciowego – > protokół aplikacji

pobieranie segmentów z protokołu transportowego, zamykanie ich w pakiety i przypisywanie im odpowiednich adresów – > protokół internetowy

przygotowanie pakietów do transmisji za pośrednictwem mediów sieciowych – > protokół dostępu do sieci

– bez punktów –

zarządzanie indywidualnymi rozmowami między serwerami sieciowymi a klientami sieciowymi – > protokół transportowy

wyjaśnij:

gdy klient sieci Web odwiedza serwer sieciowy, zaangażowanych jest kilka protokołów komunikacji sieciowej. Te różne protokoły współpracują ze sobą, aby zapewnić, że wiadomości są odbierane i rozumiane przez obie strony. Protokoły te obejmują następujące:

protokół aplikacji – regulujący sposób interakcji serwera WWW i klienta sieci Web

protokół transportowy – zarządzanie indywidualnymi rozmowami między serwerami sieci Web a klientami sieci Web

Protokół internetowy – pobieranie sformatowanych segmentów z protokołu transportowego, zamykanie ich w Pakiety, przypisywanie im odpowiednich adresów i dostarczanie ich po najlepszej ścieżce do hosta docelowego

protokół dostępu do sieci – przygotowanie pakietów do transmisji na nośnikach sieciowych

protokół czasu sieciowego służy do synchronizacji zegarów między systemami komputerowymi. Nie jest w to zamieszany.

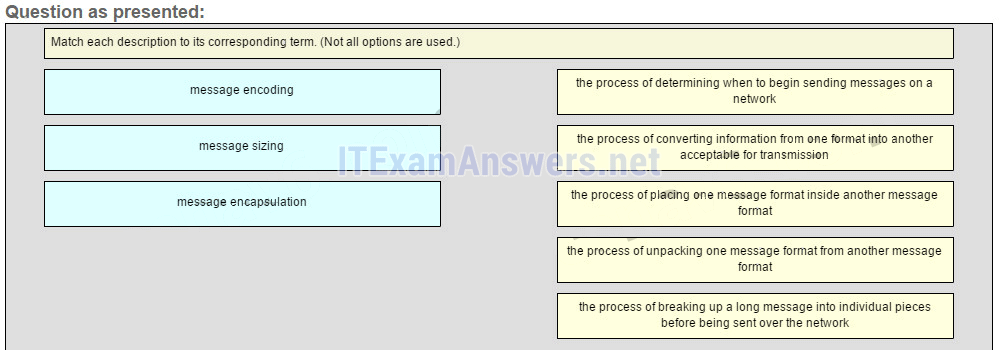

23. Dopasuj każdy opis do odpowiadającego mu terminu. (Nie wszystkie opcje są używane.)

umieść opcje w następującej kolejności:

– bez oceny –

kodowanie wiadomości -> proces konwersji informacji z jednego formatu na inny dopuszczalny do transmisji

enkapsulacja wiadomości -> proces umieszczania jednego formatu wiadomości wewnątrz innego formatu wiadomości

– bez oceny –

rozmiar wiadomości -> proces rozbijania długiej wiadomości na poszczególne części przed wysłaniem przez sieć

inne zapytania

24. Komputer w danej sieci komunikuje się z określoną grupą komputerów. Co to za rodzaj komunikacji?

- transmisja

- multicast*

- unicast

- ARP

- HTTP

25. Który protokół jest odpowiedzialny za kontrolowanie wielkości i szybkości komunikatów HTTP wymienianych między serwerem a klientem?

- HTTP

- ARP

- TCP*

- DHCP

26. Użytkownik przegląda dokument HTML znajdujący się na serwerze WWW. Jaki protokół segmentuje wiadomości i zarządza segmentami w indywidualnej rozmowie między serwerem WWW a klientem www?

- DHCP

- TCP*

- HTTP

- ARP

27. Który standard IEEE umożliwia bezprzewodowej karcie sieciowej połączenie z bezprzewodowym punktem dostępowym produkowanym przez innego producenta?

- 802.1

- 802.11*

- 802.3

- 802.2

28. Jaka jest funkcja warstwy 4 Modelu OSI?

- aby określić typ pakietu, który ma być używany przez komunikację

- aby zastosować informacje ramkowe do pakietu, na podstawie dołączonego nośnika

- do reprezentowania danych dla użytkownika, w tym kodowania i sterowania dialogowego

- do opisania uporządkowanego i niezawodnego dostarczania danych między źródłem a miejscem docelowym*

29. Jakie są korzyści z zastosowania modelu warstwowego do komunikacji sieciowej?

- wspieranie konkurencji między producentami urządzeń i oprogramowania poprzez egzekwowanie kompatybilności ich produktów *

- zwiększenie wydajności transmisji sieciowej poprzez zdefiniowanie celów dla każdej warstwy

- unikanie ewentualnych problemów z niekompatybilnością poprzez użycie wspólnego zestawu narzędzi programistycznych

- uproszczenie tworzenia protokołów poprzez ograniczenie każdej warstwy do jednej funkcji

30. Jaki jest ogólny termin używany do opisania fragmentu danych w dowolnej warstwie modelu sieciowego?

- ramka

- pakiet

- Jednostka danych protokołu*

- segment

31. Jakie oświadczenie dokładnie opisuje proces enkapsulacji TCP / IP, gdy komputer wysyła dane do sieci?

- dane są wysyłane z warstwy Internetu do warstwy dostępu do sieci.

- pakiety są wysyłane z warstwy dostępu sieciowego do warstwy transportowej.

- segmenty są wysyłane z warstwy transportowej do warstwy internetowej.*

- ramki są wysyłane z warstwy dostępu sieciowego do warstwy Internetu.

32. Jakie oświadczenie opisuje funkcję protokołu rozwiązywania adresów?

- ARP służy do wykrywania adresu IP dowolnego hosta w innej sieci.

- ARP służy do wykrywania adresu IP dowolnego hosta w sieci lokalnej.

- ARP służy do wykrywania adresu MAC dowolnego hosta w innej sieci.

- ARP służy do wykrywania adresu MAC dowolnego hosta w sieci lokalnej.*

33. Który adres zapewnia unikalny adres hosta do komunikacji danych w warstwie internetowej?

- adres łącza danych

- adres logiczny*

- adres warstwy 2

- adres fizyczny

34. Który protokół jest używany przez komputer do wyszukiwania adresu MAC bramy domyślnej w sieci Ethernet?

- ARP*

- TCP

- UDP

- DHCP

35. Jeśli brama domyślna jest nieprawidłowo skonfigurowana na hoście, jaki jest wpływ na komunikację?

- host nie może komunikować się w sieci lokalnej.

- host może komunikować się z innymi hostami w sieci lokalnej, ale nie jest w stanie komunikować się z hostami w sieciach zdalnych.*

- host może komunikować się z innymi hostami w sieciach zdalnych, ale nie jest w stanie komunikować się z hostami w sieci lokalnej.

- nie ma wpływu na komunikację.

36. Otwórz aktywność PT. Wykonaj zadania w instrukcji aktywności, a następnie odpowiedz na pytanie. W oparciu o skonfigurowaną sieć, jakiego adresu IP UŻYWAŁYBY PC1 i PC2 jako bramy domyślnej?

- 192.168.1.2

- 10.1.1.1

- 172.16.1.1

- 192.168.1.1*

- 192.168.1.10

37. Użytkownik wysyła żądanie HTTP do serwera www w sieci zdalnej. Podczas enkapsulacji dla tego żądania, jakie informacje są dodawane do pola adresu ramki, aby wskazać miejsce docelowe?

- adres MAC bramy domyślnej*

- adres IP hosta docelowego

- adres MAC hosta docelowego

- adres IP bramy domyślnej

Wyjaśnienie: ramka jest zamknięta źródłowymi i docelowymi adresami MAC. Urządzenie źródłowe nie będzie znać adresu MAC zdalnego hosta. Żądanie ARP zostanie wysłane przez źródło i zostanie udzielone przez router. Router odpowie adresem MAC swojego interfejsu, tym, który jest podłączony do tej samej sieci co źródło.

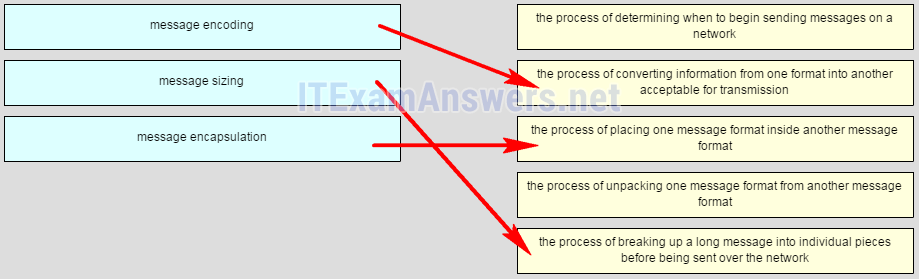

38. Zapoznaj się z eksponatem. PC – a i PC-B są w VLAN 60. PC-a nie jest w stanie komunikować się z PC-B. W czym problem?

- natywna sieć VLAN jest przycinana z łącza.

- trunk został skonfigurowany za pomocą polecenia switchport nonegotiate.

- natywną siecią VLAN powinna być VLAN 60.

- sieć VLAN używana przez PC-a nie znajduje się na liście dozwolonych sieci VLAN w trunku.*

39. Jakie polecenie służy do usunięcia tylko VLAN 20 Z przełącznika?

- brak dostępu do switchport vlan 20

- brak vlan 20*

- Usuń vlan.dat

- Usuń flash: vlan.dat

Pobierz plik PDF poniżej: