Comment trouver: Appuyez sur « Ctrl + F » dans le navigateur et remplissez le libellé de la question pour trouver cette question / réponse. Si la question n’est pas ici, trouvez-la dans la Banque de questions.

REMARQUE: Si vous avez la nouvelle question sur ce test, veuillez commenter la Question et la liste à choix multiples sous le formulaire ci-dessous cet article. Nous mettrons à jour les réponses pour vous dans les plus brefs délais. Merci! Nous apprécions vraiment votre contribution au site Web.

1. Quelle méthode peut être utilisée par deux ordinateurs pour s’assurer que les paquets ne sont pas supprimés car trop de données sont envoyées trop rapidement?

- encapsulation

- contrôle de flux *

- méthode d’accès

- délai de réponse

Expliquez:

Pour que deux ordinateurs puissent communiquer efficacement, il doit exister un mécanisme permettant à la fois à la source et à la destination de définir le moment de la transmission et de la réception des données. Le contrôle de flux permet cela en veillant à ce que les données ne soient pas envoyées trop rapidement pour qu’elles soient reçues correctement.

2. Quel type de communication enverra un message à tous les appareils d’un réseau local?

- diffusion *

- multidiffusion

- monodiffusion

- allcast

Expliquez: La communication par diffusion est une communication un-à-tous. Une communication monodiffusion est une communication individuelle. La multidiffusion est une communication un-à-plusieurs dans laquelle le message est transmis à un groupe spécifique d’hôtes. Allcast n’est pas un terme standard pour décrire la livraison de messages.

3. Quel processus est utilisé pour placer un message dans un autre message pour le transfert de la source à la destination?

- contrôle d’accès

- décodage

- encapsulation *

- contrôle de flux

Expliquer: L’encapsulation est le processus consistant à placer un format de message dans un autre format de message. Un exemple est la façon dont un paquet est placé dans son intégralité dans le champ de données lorsqu’il est encapsulé dans une trame.

4. Un client Web envoie une demande de page Web à un serveur Web. Du point de vue du client, quel est l’ordre correct de la pile de protocoles utilisée pour préparer la demande de transmission?

- HTTP, IP, TCP, Ethernet

- HTTP, TCP, IP, Ethernet *

- Ethernet, TCP, IP, HTTP

- Ethernet, IP, TCP, HTTP

Expliquer:

1. HTTP régit la façon dont un serveur Web et un client interagissent.

2. TCP gère les conversations individuelles entre les serveurs Web et les clients.

3. IP est responsable de la livraison sur le meilleur chemin vers la destination.

4. Ethernet prend le paquet de l’IP et le formate pour la transmission.

5. Quelle déclaration est correcte sur les protocoles réseau ?

- Les protocoles réseau définissent le type de matériel utilisé et la manière dont il est monté dans les racks.

- Ils définissent comment les messages sont échangés entre la source et la destination.*

- Ils fonctionnent tous dans la couche d’accès réseau de TCP/IP.

- Ils ne sont nécessaires que pour l’échange de messages entre périphériques sur des réseaux distants.

Expliquer:

Les protocoles réseau sont implémentés dans du matériel, ou des logiciels, ou les deux. Ils interagissent les uns avec les autres au sein de différentes couches d’une pile de protocoles. Les protocoles n’ont rien à voir avec l’installation de l’équipement réseau. Des protocoles réseau sont nécessaires pour échanger des informations entre les périphériques source et destination dans les réseaux locaux et distants.

6. Quelle déclaration est vraie sur les modèles TCP/IP et OSI ?

- La couche de transport TCP/IP et la couche OSI 4 fournissent des services et des fonctions similaires.*

- La couche d’accès réseau TCP/IP a des fonctions similaires à la couche réseau OSI.

- La couche OSI 7 et la couche d’application TCP/IP fournissent des fonctions identiques.

- Les trois premières couches OSI décrivent des services généraux qui sont également fournis par la couche Internet TCP/IP.

Expliquer :

La couche Internet TCP/IP fournit la même fonction que la couche réseau OSI. La couche de transport des modèles TCP/IP et OSI fournit la même fonction. La couche d’application TCP/IP inclut les mêmes fonctions que les couches OSI 5, 6 et 7.

7. Quel est l’avantage d’utiliser des normes pour élaborer et mettre en œuvre des protocoles?

- Un protocole particulier ne peut être implémenté que par un seul fabricant.

- Les produits de différents fabricants peuvent interagir avec succès.*

- Différents fabricants sont libres d’appliquer des exigences différentes lors de la mise en œuvre d’un protocole.Les normes

- offrent aux fabricants la possibilité de créer des appareils conformes à des exigences uniques.

Expliquer:

Les protocoles basés sur des normes permettent aux produits de différents fabricants d’interagir avec succès. Les protocoles basés sur des normes permettent à de nombreux fabricants de mettre en œuvre ce protocole. Si différents fabricants mettent en œuvre des exigences différentes au sein du même protocole, leurs produits ne seront pas interopérables.

8. Quels sont les trois protocoles de couche d’application faisant partie de la suite de protocoles TCP/IP ? (Choisissez trois.)

- ARP

- DHCP *

- DNS *

- FTP *

- NAT

- PPP

Expliquer:

DNS, DHCP et FTP sont tous des protocoles de couche application de la suite de protocoles TCP/IP. ARP et PPP sont des protocoles de couche d’accès réseau, et NAT est un protocole de couche Internet de la suite de protocoles TCP/IP.

9. Que sont les protocoles propriétaires ?

- protocoles développés par des organisations privées pour fonctionner sur n’importe quel matériel de fournisseur

- protocoles pouvant être librement utilisés par n’importe quelle organisation ou fournisseur

- protocoles développés par des organisations qui ont le contrôle de leur définition et de leur fonctionnement *

- un ensemble de protocoles connus sous le nom de suite de protocoles TCP/IP

Expliquer :

La définition et le fonctionnement des protocoles propriétaires sont contrôlés par une seule entreprise ou un seul fournisseur. Certains d’entre eux peuvent être utilisés par différentes organisations avec la permission du propriétaire. La suite de protocoles TCP/IP est un standard ouvert, pas un protocole propriétaire.

10. Quel est l’avantage des périphériques réseau utilisant des protocoles standard ouverts ?

- Les communications réseau se limitent aux transferts de données entre périphériques du même fournisseur.

- Un hôte client et un serveur exécutant différents systèmes d’exploitation peuvent échanger des données avec succès.*

- L’accès à Internet peut être contrôlé par un seul FAI dans chaque marché.

- La concurrence et l’innovation sont limitées à des types de produits spécifiques.

Expliquer:

Un avantage des périphériques réseau implémentant des protocoles standard ouverts, tels que la suite TCP/IP, est que les clients et les serveurs exécutant différents systèmes d’exploitation peuvent communiquer entre eux. Les protocoles standards ouverts facilitent l’innovation et la concurrence entre les fournisseurs et entre les marchés, et peuvent réduire l’apparition de monopoles sur les marchés de mise en réseau.

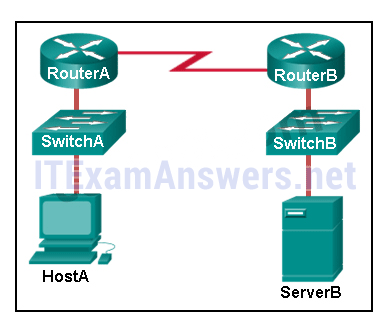

11. Reportez-vous à l’exposition. Si Host1 devait transférer un fichier sur le serveur, quelles couches du modèle TCP/IP seraient utilisées ?

- couches Applications et Internet uniquement

- couches accès Internet et réseau uniquement

- couches Applications, accès Internet et réseau uniquement

- couches applications, transport, accès Internet et réseau *

- couches applications, transport, réseau, liaison de données et physiques uniquement

- couches applications, session, transport, réseau, liaison de données et physiques uniquement

Expliquer :

Le modèle TCP/IP contient les couches d’application, de transport, d’Internet et d’accès au réseau. Un transfert de fichier utilise le protocole de couche d’application FTP. Les données passeraient de la couche application à toutes les couches du modèle et à travers le réseau vers le serveur de fichiers.

12. Quelles sont les trois couches du modèle OSI dont la fonction est comparable à la couche application du modèle TCP/IP ? (Choisissez trois.)

- application *

- présentation *

- session *

- transport

- liaison de données

- physique

- réseau

Expliquer:

Le modèle TCP/IP se compose de quatre couches: accès aux applications, aux transports, à Internet et au réseau. Le modèle OSI se compose de sept couches : application, présentation, session, transport, réseau, liaison de données et physique. Les trois couches supérieures du modèle OSI : application, présentation et session correspondent à la couche application du modèle TCP/IP.

13. À quelle couche du modèle OSI une adresse logique serait-elle encapsulée ?

- couche physique

- couche de liaison de données

- couche réseau *

- couche de transport

Expliquer:

Les adresses logiques, également appelées adresses IP, sont encapsulées au niveau de la couche réseau. Les adresses physiques sont encapsulées au niveau de la couche de liaison de données. Les adresses de port sont encapsulées au niveau de la couche de transport. Aucune adresse n’est encapsulée au niveau de la couche physique.

14. À quelle couche du modèle OSI une adresse logique serait-elle ajoutée lors de l’encapsulation ?

- couche physique

- couche de liaison de données

- couche réseau *

- couche de transport

Expliquer:

Les adresses logiques, également appelées adresses IP, sont encapsulées au niveau de la couche réseau. Les adresses physiques sont encapsulées au niveau de la couche de liaison de données. Les adresses de port sont encapsulées au niveau de la couche de transport. Aucune adresse n’est encapsulée au niveau de la couche physique.

15. Quel format PDU est utilisé lorsque des bits sont reçus du support réseau par la carte réseau d’un hôte?

- fichier

- cadre *

- paquet

- segment

Expliquer:

Lorsqu’ils sont reçus au niveau de la couche physique d’un hôte, les bits sont formatés en une trame au niveau de la couche de liaison de données. Un paquet est la PDU de la couche réseau. Un segment est la PDU de la couche de transport. Un fichier est une structure de données qui peut être utilisée au niveau de la couche d’application.

16. Quelle PDU est traitée lorsqu’un ordinateur hôte désencapsule un message au niveau de la couche de transport du modèle TCP/IP ?

- bits

- trame

- paquet

- segment*

Expliquer:

Au niveau de la couche de transport, un ordinateur hôte désencapsule un segment pour réassembler les données à un format acceptable par le protocole de couche d’application du modèle TCP/IP.

17. Reportez-vous à l’exposition. HostA tente de contacter ServerB. Quelles sont les deux déclarations qui décrivent correctement l’adressage que HostA générera dans le processus? (Choisissez deux.)

- Un paquet avec l’adresse IP de destination de RouterB.

- Une trame avec l’adresse MAC de destination de SwitchA.

- Un paquet avec l’adresse IP de destination de RouterA.

- Une trame avec l’adresse MAC de destination de RouterA.*

- Un paquet avec l’adresse IP de destination de ServerB.*

- Une trame avec l’adresse MAC de destination de ServerB.

Expliquez :

Afin d’envoyer des données au ServerB, HostA générera un paquet qui contient l’adresse IP du périphérique de destination sur le réseau distant et une trame qui contient l’adresse MAC du périphérique de passerelle par défaut sur le réseau local.

18. Quelle adresse une carte réseau utilise-t-elle pour décider d’accepter ou non une trame ?

- adresse IP source

- adresse MAC source

- adresse IP de destination

- adresse MAC de destination *

- adresse Ethernet source

19. Que se passera-t-il si l’adresse de passerelle par défaut est mal configurée sur un hôte ?

- L’hôte ne peut pas communiquer avec d’autres hôtes du réseau local.

- Le commutateur ne transférera pas les paquets initiés par l’hôte.

- L’hôte devra utiliser ARP pour déterminer l’adresse correcte de la passerelle par défaut.

- L’hôte ne peut pas communiquer avec les hôtes d’autres réseaux.*

- Un ping de l’hôte vers 127.0.0.1 ne réussirait pas.

Expliquer :

Lorsqu’un hôte doit envoyer un message à un autre hôte situé sur le même réseau, il peut transférer le message directement. Cependant, lorsqu’un hôte doit envoyer un message à un réseau distant, il doit utiliser le routeur, également appelé passerelle par défaut. En effet, l’adresse de trame de liaison de données de l’hôte de destination distant ne peut pas être utilisée directement. Au lieu de cela, le paquet IP doit être envoyé au routeur (passerelle par défaut) et le routeur transférera le paquet vers sa destination. Par conséquent, si la passerelle par défaut est mal configurée, l’hôte peut communiquer avec d’autres hôtes sur le même réseau, mais pas avec des hôtes sur des réseaux distants.

20. Quelle caractéristique décrit la passerelle par défaut d’un ordinateur hôte ?

- l’adresse logique de l’interface de routeur sur le même réseau que l’ordinateur hôte *

- l’adresse physique de l’interface de commutateur connectée à l’ordinateur hôte

- l’adresse physique de l’interface de routeur sur le même réseau que l’ordinateur hôte

- l’adresse logique attribuée à l’interface de commutateur connectée au routeur

Expliquer :

La passerelle par défaut est l’adresse IP d’une interface sur le routeur sur le même réseau que l’hôte émetteur.

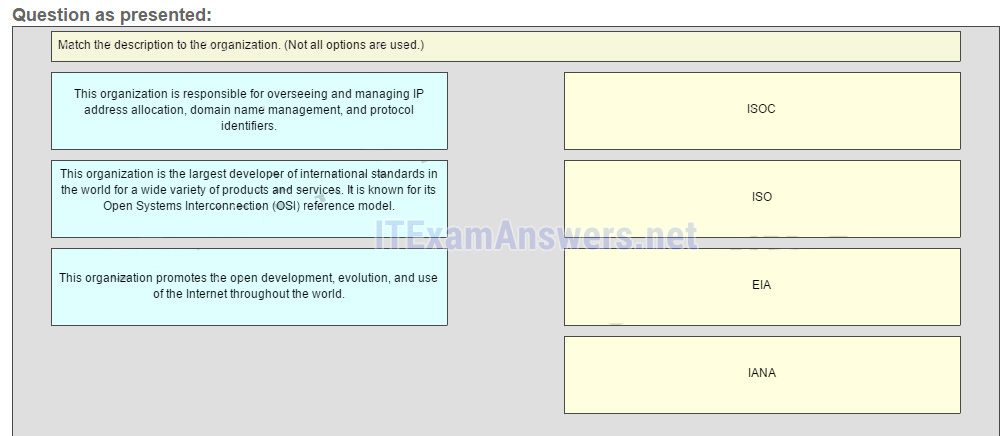

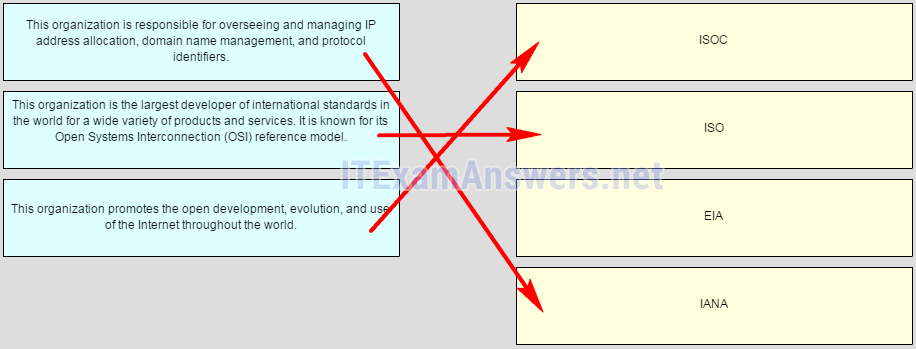

21. Faites correspondre la description à l’organisation. (Toutes les options ne sont pas utilisées.)

ISOC-> L’organisation promeut le développement, l’évolution et l’utilisation ouverts d’Internet dans le monde entier

ISO-> Cette organisation est le plus grand développeur de normes internationales au monde pour une grande variété de produits et de services. Il est connu pour son modèle de référence OSI (Open System Interconection).

IANA- > Cette organisation est responsable de la supervision et de la gestion de l’attribution des adresses IP, de la gestion des noms de domaine et des identifiants de protocole

Expliquer:

L’EIA est une organisation internationale de normalisation et de commerce pour les organisations de l’électronique. Il est surtout connu pour ses normes relatives au câblage électrique, aux connecteurs et aux racks de 19 pouces utilisés pour monter les équipements réseau.

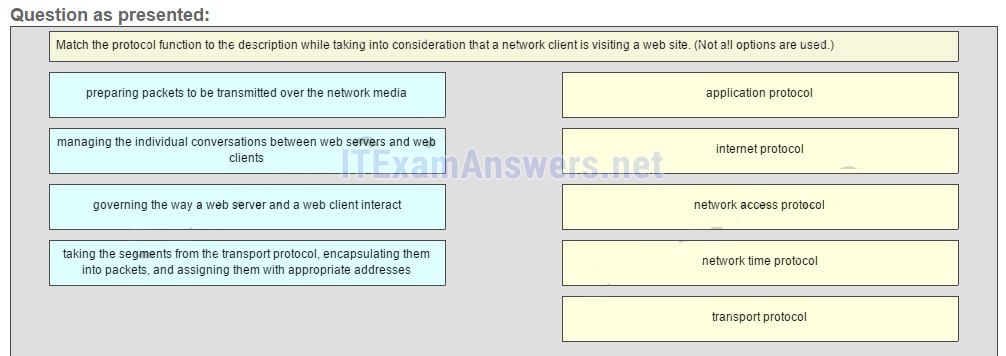

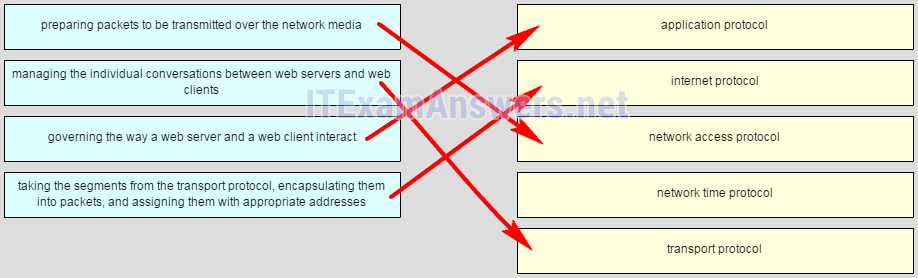

22. Faites correspondre la fonction de protocole à la description tout en tenant compte du fait qu’un client réseau visite un site Web. (Toutes les options ne sont pas utilisées.)

Placez les options dans l’ordre suivant:

régir la façon dont un serveur web et un client web interagissent – > protocole d’application

prendre les segments du protocole de transport, les encapsuler dans des paquets et leur attribuer des adresses appropriées – > protocole Internet

préparer les paquets à transmettre sur le support réseau – > protocole d’accès au réseau gérer les conversations individuelles entre les serveurs Web et les clients Web – > protocole de transport

Expliquer:

Lorsqu’un client web visite un serveur Web, plusieurs protocoles de communication réseau sont impliqués. Ces différents protocoles fonctionnent ensemble pour s’assurer que les messages sont reçus et compris par les deux parties. Ces protocoles comprennent les éléments suivants:

Protocole d’application – régir la façon dont un serveur Web et un client Web interagissent

Protocole de transport – gérer les conversations individuelles entre des serveurs Web et des clients Web

Protocole Internet – prendre les segments formatés du protocole de transport, les encapsuler dans des paquets, leur attribuer les adresses appropriées et les délivrer sur le meilleur chemin vers l’hôte de destination

Protocole d’accès au réseau – préparer les paquets à transmettre sur le support réseau

Le protocole de temps réseau est utilisé pour synchroniser les horloges entre les systèmes informatiques. Il n’est pas impliqué dans cette affaire.

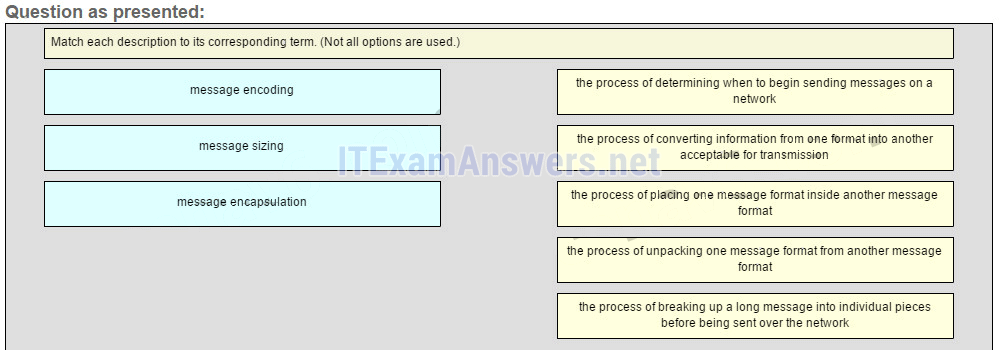

23. Faites correspondre chaque description à son terme correspondant. (Toutes les options ne sont pas utilisées.)

Placez les options dans l’ordre suivant:

– non noté –

codage de message – > le processus de conversion d’informations d’un format en un autre acceptable pour la transmission

encapsulation de message – > le processus de placement d’un format de message dans un autre format de message

– non noté –

dimensionnement du message – > le processus de décomposition d’un long message en morceaux individuels avant d’être envoyé sur le réseau

Autres Quetions

24. Un ordinateur d’un réseau donné communique avec un groupe spécifique d’ordinateurs. De quel type de communication s’agit-il ?

- diffusion

- multidiffusion *

- monodiffusion

- ARP

- HTTP

25. Quel protocole est responsable du contrôle de la taille et du débit des messages HTTP échangés entre le serveur et le client ?

- HTTP

- ARP

- TCP *

- DHCP

26. Un utilisateur consulte un document HTML situé sur un serveur Web. Quel protocole segmente les messages et gère les segments de la conversation individuelle entre le serveur Web et le client Web?

- DHCP

- TCP *

- HTTP

- ARP

27. Quelle norme IEEE permet à une carte réseau sans fil de se connecter à un point d’accès sans fil fabriqué par un autre fabricant?

- 802.1

- 802.11*

- 802.3

- 802.2

28. Quelle est la fonction de la couche 4 du modèle OSI ?

- pour spécifier le type de paquet à utiliser par les communications

- pour appliquer des informations de cadrage au paquet, sur la base du support joint

- pour représenter des données à l’utilisateur, y compris un codage et un contrôle de dialogue

- pour décrire la livraison ordonnée et fiable de données entre la source et la destination*

29. Quel est l’avantage d’utiliser un modèle en couches pour les communications réseau?

- favoriser la concurrence entre les fournisseurs de périphériques et de logiciels en renforçant la compatibilité de leurs produits *

- améliorer les performances de transmission réseau en définissant des cibles pour chaque couche

- éviter d’éventuels problèmes d’incompatibilité en utilisant un ensemble commun d’outils de développement

- simplifier le développement de protocoles en limitant chaque couche à une fonction

30. Quel est le terme général utilisé pour décrire un élément de données à n’importe quelle couche d’un modèle de réseau?

- trame

- paquet

- unité de données de protocole *

- segment

31. Quelle instruction décrit avec précision un processus d’encapsulation TCP / IP lorsqu’un PC envoie des données au réseau?

- Les données sont envoyées de la couche Internet à la couche d’accès au réseau.

- Les paquets sont envoyés de la couche d’accès réseau à la couche de transport.Les segments

- sont envoyés de la couche de transport à la couche Internet.*

- Les trames sont envoyées de la couche d’accès réseau à la couche Internet.

32. Quelle instruction décrit la fonction du protocole de résolution d’adresses ?

- ARP est utilisé pour découvrir l’adresse IP de n’importe quel hôte sur un réseau différent.

- ARP est utilisé pour découvrir l’adresse IP de n’importe quel hôte sur le réseau local.

- ARP est utilisé pour découvrir l’adresse MAC de n’importe quel hôte sur un réseau différent.

- ARP est utilisé pour découvrir l’adresse MAC de n’importe quel hôte sur le réseau local.*

33. Quelle adresse fournit une adresse hôte unique pour les communications de données au niveau de la couche Internet?

- adresse de liaison de données

- adresse logique *

- Adresse de couche 2

- adresse physique

34. Quel protocole est utilisé par un ordinateur pour trouver l’adresse MAC de la passerelle par défaut sur un réseau Ethernet?

- ARP *

- TCP

- UDP

- DHCP

35. Si la passerelle par défaut est mal configurée sur l’hôte, quel est l’impact sur les communications ?

- L’hôte ne peut pas communiquer sur le réseau local.

- L’hôte peut communiquer avec d’autres hôtes sur le réseau local, mais ne peut pas communiquer avec des hôtes sur des réseaux distants.*

- L’hôte peut communiquer avec d’autres hôtes sur des réseaux distants, mais ne peut pas communiquer avec des hôtes sur le réseau local.

- Il n’y a pas d’impact sur les communications.

36. Ouvrez l’activité PT. Effectuez les tâches dans les instructions d’activité, puis répondez à la question. Sur la base du réseau configuré, quelle adresse IP PC1 et PC2 utiliseraient-ils comme passerelle par défaut ?

- 192.168.1.2

- 10.1.1.1

- 172.16.1.1

- 192.168.1.1*

- 192.168.1.10

37. Un utilisateur envoie une requête HTTP à un serveur Web sur un réseau distant. Lors de l’encapsulation de cette requête, quelles informations sont ajoutées au champ d’adresse d’une trame pour indiquer la destination ?

- l’adresse MAC de la passerelle par défaut *

- l’adresse IP de l’hôte de destination

- l’adresse MAC de l’hôte de destination

- l’adresse IP de la passerelle par défaut

Explication : Une trame est encapsulée avec des adresses MAC source et de destination. Le périphérique source ne connaîtra pas l’adresse MAC de l’hôte distant. Une demande ARP sera envoyée par la source et le routeur y répondra. Le routeur répondra avec l’adresse MAC de son interface, celle qui est connectée au même réseau que la source.

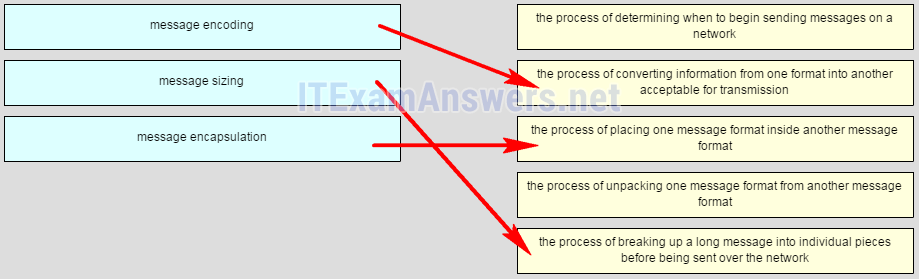

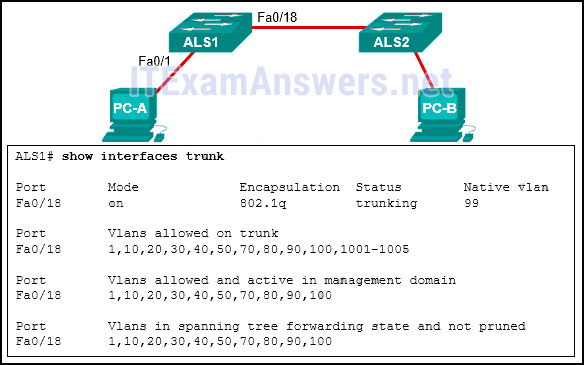

38. Reportez-vous à l’exposition. PC-A et PC-B sont tous deux en VLAN 60. PC-A est incapable de communiquer avec PC-B. Quel est le problème?

- Le VLAN natif est élagué à partir du lien.

- Le joncteur réseau a été configuré avec la commande switchport nonegotiate.

- Le VLAN natif doit être VLAN 60.

- Le VLAN utilisé par PC-A n’est pas dans la liste des VLAN autorisés sur le joncteur réseau.*

39. Quelle commande est utilisée pour supprimer uniquement VLAN 20 d’un commutateur ?

- pas d’accès au port de commutation vlan 20

- pas de vlan 20 *

- supprimer le vlan.dat

- supprimer le flash: vlan.dat

Télécharger le fichier PDF ci-dessous: